안녕하세요!

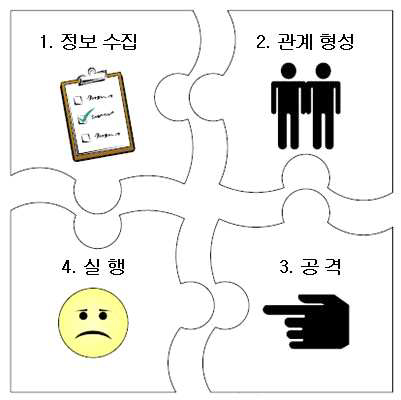

이번에는 모든 해킹의 기본단계, '정보수집'에 대한 툴의 사용방법을 알아보겠습니다.

어떤 것에대한 정보가 많이 알려지면 알려질수록, 공격당할 포인트가 많아지기에 가능성이 높아지게 됩니다.

이러한 점과 동일하게, 해킹에서도 먼저 공격 대상의 정보를 많이 탈취할수록 공격포인트가 늘게 됩니다.

사회공학적 해킹

사실 제일 크리티컬한 해킹 기법은 사회공학적 해킹입니다.

쉬운말로 풀어보자면 입을 털어서 정보를 얻어내는 방법이라고 할수있죠!

정보보안에서의 사회공학은 설득이나 감언이설을 통해서 자신의 신분을 속이거나 사람들을 교묘히 조종하는 것을 뜻합니다. 사회 공학자는 기술에 대한 특별한 지식이 없이도, 사람들을 이용해서 원하는 정보를 얻을 수 있게 되는 것입니다.

Human-error를 잘 이용한 기법이죠..

전화사기, 이메일 피싱, 우편물등을 통한 개인정보 도난 등 기술 없이도 손쉽게 정보를 얻어내는 비기술적인 침입 방법입니다.

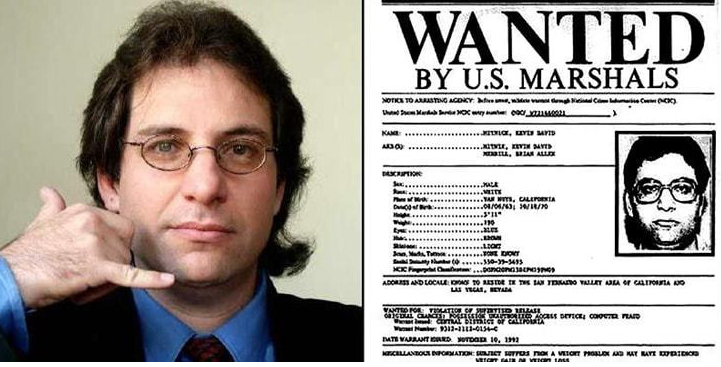

1990년대 가장 유명한 해커였던 '케빈 미트닉'은 사회공학적 해킹법을 가장 잘 사용하기로 유명하였습니다. 그가 저지른 해킹의 상당수가 전화 통화로 시작되었으며, 모토로X의 최신 핸드폰의 핵심 소스코드를 전화 몇 통화만으로 탈취해냈었습니다.

더 자세한 내용이 궁금하다면?

Link : https://www.youtube.com/watch?v=fwqIL4X964Q

사회공학은 해킹보다 더욱 심각한 문제로 원래 사람이란 예측이 불가능하고, 조작이나 설득에 걸려들기 쉬운점을 악용합니다. 보안 침해 피해를 당했으며 지속적으로 당할 가능성이 있는 대다수 경우는 기술적인 해킹이나 크래킹 때문이 아니라 사회공학에 기인한 것이라고 합니다. 최근에 피싱, 파밍, 문자메세지를 통한 스미싱, 불특정 다수에게 전화를 걸어 개인정보를 빼내는 비싱 등 사회공학적 위협이 증가하면서 사회공학에 대한 관심도 높아지고 있습니다. 현재 다양하고 정교해진 보안 장비로 기술적 침입이 어려워지고 있어 해커들이 특별한 기술이나 지식없이도 쉽게 사용할 수 있는 사회공학이 보안에 있어 그 어떤것보다 심각한 문제가 될 것입니다.

인간 기반(Human Based) 사회공학적 해킹

1) 직접 접근

2) 도청

3) 훔쳐보기

4) 휴지통 뒤지기

5) 테일게이팅, 피기배킹 (Tailgating, Piggybacking - 앞사람 쫓아가기)

컴퓨터 기반(Computer Based) 사회공학적 해킹

1) 시스템 분석, 포렌직

2) 악성 소프트웨어 전송

3) 크롤링

4) 피싱

5) 파밍

nmap 사용방법

nmap이란?

네트워크 스캐너이며, 대상이 되는 네트워크에 패킷을 보내 네트워크의 상태를 알려주는 툴입니다.

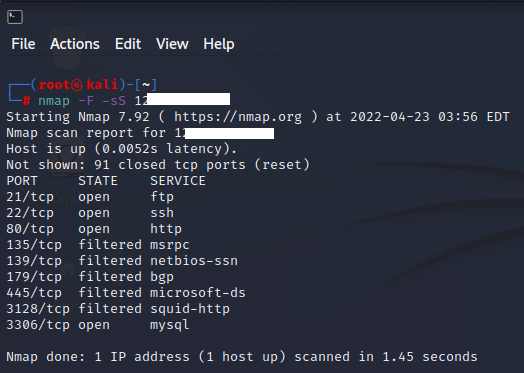

일단, 저희가 저번에 설치했던 Kali Linux의 터미널로 접속합니다.

( 저번 글 확인은 : https://goddoeun.tistory.com/61 )

$nmap [스캔유형] [옵션] [IP]로 nmap을 사용할수있습니다.

-> $nmap -F -sS [IP] 를 많이 사용합니다.

nmap에 대한 다양한 스캔유형, 옵션 등은 때에따라 찾아서 사용하시면 되니, 따로 제 블로그에 작성하지는 않겠습니다.

저는 대부분 $nmap -F -sS 198.XX.XX.XX 이런식으로 사용을 하는데요,

-F, -sS 에 대하여 이야기 해보자면,

-F는 FAST 모드로, 자주사용하는 100개의 Port만 출력하도록 조건을 거는 스캔유형입니다.

-sS는 SYN 스캔으로, 스텔스모드라고하며 로그를 덜 남겨 보안에 최적화되었다고 합니다.

참고 Link : https://plummmm.tistory.com/238

Nmap 스캐너

스캐너의 대장 nmap에 대해 알아보자. nmap을 위한 책이 따로 있을 정도로 활용 범위가 높은 도구이다. 실무에서도 당연히 활용도 높게 사용되어지고 있다. 이놈의 많은 기능들을 여기에 다 쓸 수

plummmm.tistory.com

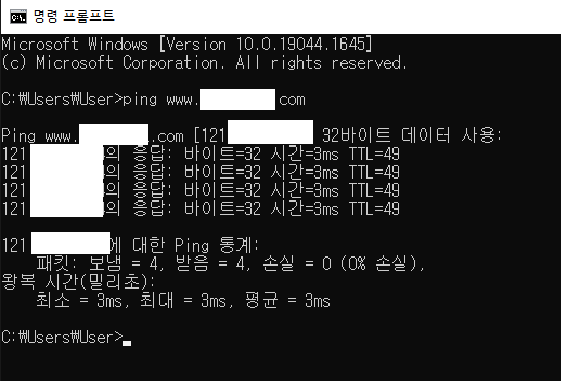

먼저 Ping을 이용하여 IP를 알아봅니다.

그 Ping으로 얻어낸 IP주소를 nmap해봅니다.

이런 형식으로 열려있는 포트들이 나옵니다.(되도록 한국사이트를 대상으로 하지 마시고, 다른나라의 정말 작은 회사로 nmap을 해보시길바랍니다..)

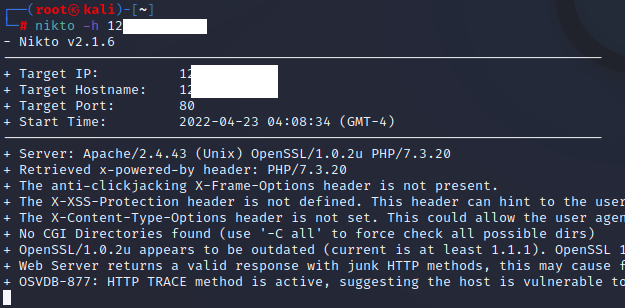

nikto 사용방법

nikto란?

웹서버의 취약점을 분석해주는 오픈소스 툴로 해킹툴이라고도 생각이 가능하겠지만, 분석 및 점검 툴로 볼 수 있습니다.

$nikto [옵션] [IP]으로nikto를 사용할수있습니다.

-> $nikto -h 를 많이 사용합니다.

nikto에 대한 다양한 옵션은 때에따라 찾아서 사용하시면 되니, 따로 제 블로그에 작성하지는 않겠습니다.

참고 Link : https://m.blog.naver.com/PostView.naver?isHttpsRedirect=true&blogId=hohan241&logNo=221013721662

Nmap 스캐너

스캐너의 대장 nmap에 대해 알아보자. nmap을 위한 책이 따로 있을 정도로 활용 범위가 높은 도구이다. 실무에서도 당연히 활용도 높게 사용되어지고 있다. 이놈의 많은 기능들을 여기에 다 쓸 수

plummmm.tistory.com

이런식으로 웹서버의 버전이 나옵니다.

버전이 나오고, directory indexing도 만약 취약하다면 아래 내용에 뜨게 됩니다.

이 버전에 대한 취약점은, IT감사시에도 인프라 변경 통제에서 확인을 하는데,

제일 메인인 포인트는 사실 최신버전이 아닌 OS나 DB는 홈페이지 상에 취약점이 나와있기 때문에 공격자가 마음만 먹으면 공식 취약점을 노려 침입할 수 있다는 위험이 있습니다.

오늘의 공부는 여기까지~!

'공부 > 모의해킹' 카테고리의 다른 글

| [공부] (모의)해킹 - 무차별 대입 xhydra 사용방법 및 실습환경 만들기, 테스트 -해킹4편- (0) | 2022.04.28 |

|---|---|

| [공부] (모의)해킹 - IP Scan(Shodan), IP 위치추적(Angry IP Scanner), Google을 이용한 해킹 -해킹3편- (0) | 2022.04.25 |

| [공부] (모의)해킹 - VMware를 이용한 Kali Linux 설치 -해킹1편- (0) | 2022.04.23 |

| [공부] 국민 웹 해킹 사이트를 해킹 해버리기 -Lv2- (feat. SQL Injection, Blind SQL Injection) (0) | 2022.04.10 |

| [공부] 국민 웹 해킹 사이트를 해킹 해버리기 -Lv1- (feat. 페이지 소스 검사, php) (0) | 2022.04.08 |

댓글